Одноразовые смс пароли для входа в Сбербанк Онлайн. Надёжная ли это защита? Sms пароль

Одноразовые смс пароли для входа в Сбербанк Онлайн. Это надёжно?

Последнее обновление:2 августа 2016На днях захожу в Сбербанк Онлайн – ввожу идентификатор пользователя и пароль, а затем получаю смс с одноразовым паролем. Никогда и внимания то не обращал, какой текст в ней содержится, просто запоминал 5-ти значный код и вводил его на сайте Сбербанка, а тут решил прочитать, и меня посетили интересные мысли, с которыми мне бы хотелось с вами поделиться.

Кстати, ещё совсем недавно можно было распечатать в банкомате чек с одноразовыми паролями, но несколько дней назад мне случайно попалась на глаза заметка одного интернет-издания, датированная мартом 2016 года, где сообщалось о том, что Сбер отменил такую возможность из соображений безопасности. Вроде как человек распечатывает чек с паролями, пользуется одним из них, и чек благополучно отправляется в мусорную корзину, где его «находит» мошенник и вершит свои грязные дела: получает доступ к счёту растяпы-клиента и обналичивает его.

Вот что содержит смс-сообщение с одноразовым паролем для входа в Сбербанк Онлайн (СбОл):

«Пароль для входа в Сбербанк Онлайн: 12345. НИКОМУ не сообщайте пароль»Заставило задуматься именно второе предложение. Казалось бы, в банковской сфере придумали отличный способ противостоять мошенничеству, отправляя на привязанный к вашей карте сотовый (который всегда при вас) одноразовый пароль (код) для подтверждения входа в систему. Т.е. этот код нельзя уже использовать повторно и он действует ограниченный промежуток времени (в нашем случае – 3 минуты, если я не ошибаюсь). Но изначально даже эта массовая технология не защищена от взлома. Например, если будет использован метод перехватывания данных («человек посередине»), что-то типа снифферинга, то паролем уже могут воспользоваться. Или нашумевшие случаи создания мошенниками дубликатов сим-карт, когда в качестве сообщников мошенника выступают сотрудники компаний-операторов сотовой связи (ОПСОС) – они просто берут и подделывают симку, получают с её помощью логин и пароль от СбОл, и воруют со счетов клиентов деньги. Ещё можно отметить программы-вирусы (трояны), которые заражают вам смартфон и незаметно от его владельца делают смс-запросы с командами мобильного банка на перевод денег с вашего на другие счета.

Вроде как эти случаи известны и массового распространения они не получили из-за технической сложности методов, доступных не каждому так сказать начинающему мошеннику.

Но ведь люди у нас доверчивые до невозможности. Или же абсолютно финансово не грамотны! Они умудряются не просто передавать различного рода мошенникам реквизиты карты (её номер, ФИО, срок действия, код проверки подлинности), а даже сообщают им одноразовый пароль, который приходит в момент, когда мошенник по выуженному у вас номеру карты пытается зарегистрироваться в Сбербанке Онлайн, т.е. войти в святая святых – в ваш личный кабинет. Для примера, посмотрите статью о мошенниках на Авито. Может именно для таких людей Сбер и добавляет второе предложение, на которое и внимание-то никто не обращает, даже когда у вас просят продиктовать одноразовый код.

Скажу больше, в соответствии с заявлениями сбербанковских сотрудников, даже номер карты нельзя никому «светить» – это уже считается, что ваша карточка скомпрометирована!

Вы же, извиняюсь, не ходите по улице с открытым кошельком и не показываете всем, сколько у вас там денег, так а почему с картами такое безобразие творится? Или у нас так принято, что инструкции никто никогда не читают, просто берут и пользуются. А ведь банки выкладывают на своих сайтах подробные условия использования карт и прочие документы.

К чему это я всё? Банки не будут бегать за каждым с носовым платком и учить его жизни. Оформили карту – научитесь ей безопасно пользоваться! В большинстве случаев в том, что наши данные воруют, виноваты мы сами. Поэтому хотя бы надо быть внимательным и обращать внимание на то, что вам пишет в смс-ке Сбербанк: НИКОМУ не сообщайте пароль, НИКОМУ! Даже сотруднику банка.

А вы для интереса посмотрите на главную страницу СбОла (ещё до того, как ввели логин и пароль). Там внизу под формой ввода есть небольшая рубрика: «Осторожно, мошенники!». Позвольте я вам процитирую все три совета из неё:

- «Никому не говорите свой логин и пароль, даже если вам представились сотрудником Сбербанка»;

- «Сбербанк Онлайн никогда не запрашивает номер паспорта при подтверждении операций и входе на сайт»;

- «Если вас просят ввести пароль входа в Сбербанк Онлайн для отмены или аннулирования операции, не делайте этого. Это мошенники.».

По-моему здесь и добавлять ничего не надо, всё предельно ясно.

Вот такие мысли посетили мою голову…

А напоследок вам вопрос на засыпку. Интересно, когда сотрудницы в сбербанковских отделениях втюхивают бабушкам кредитные карты, о которых те и слыхом не слыхивали, они, вообще, думают, как бабушки будут пользоваться таким непростым финансовым инструментом, как кредитка?

.

www.privatbankrf.ru

Как поставить пароль на смс 🚩 защита sms телефона 🚩 Мобильные телефоны

Автор КакПросто!

СМС прочно влетели в нашу жизнь с появлением мобильного телефона. Они и сейчас являются наиболее популярным средством коммуникации, заменяя письма и телефонные звонки. В сообщениях мы пишем обо всем, и каждый из нас хотел бы ограничить свою переписку от посторонних глаз. Поэтому была придумана функция смс-блокировки.

Статьи по теме:

Инструкция

Смс-защита есть у большинства современных телефонов, но некоторые из них производители не оснащают такой функцией. Эту информацию вы можете уточнить у продавца салона мобильной связи при покупке телефона или в инструкции к аппарату.

В различных телефонах доступ функции автоматической блокировки сообщений начинается с главного меню, затем следует выбрать значок «Настройки». В этом меню, помимо всех вариантов, должен быть такой пункт, как безопасность, в некоторых телефонах он может прописываться «Защита данных» или «Личная защита».

Когда вы войдете в него, система выдаст ряд ссылок. Найдите среди них такую, как «Защита смс-сообщений», войдите в нее, телефон предложит активировать функцию. Во время ее подключения понадобится ввести пароль. Если вы его не изменяли при покупке телефона, то он будет стандартным – 1234, или 0000.

Введите его, тогда произойдет подтверждение активации функции защиты ваших сообщений от посторонних. Убедиться в работоспособности и надежности сохранения конфиденциальности данных вы можете, войдя в свои сообщения. Если телефон запросит пароль, то система работает и выполняет защиту.

Таким образом, ваш личная переписка будет надежно защищена, но при условии сложного пароля. Поэтому не стоит устанавливать стандартных шифров - 1234 или 0000. Сменить пароль вы также можете в меню безопасности телефона.

Совет полезен?

Распечатать

Как поставить пароль на смс

Похожие советы

www.kakprosto.ru

Смс пароль андроид: установка и сброс

Случается, что вашим мобильным устройством хотят воспользоваться родственники, друзья. Для того чтобы они не узнали ваших секретов, можно поставить смс-пароль, Андроид система позволяет это. Сделав подобное, вы защитите личные данные, которые хранятся в телефоне. И каждый раз, когда его берут по любым причинам, вы не будете беспокоиться, что кто-то прочитает сообщение, увидит фотографии, которые вы не хотите показывать. Блокировку можно ставить на отдельные приложения, не обязательно блокировать весь телефон или планшет.

Вернуться к оглавлениюБлокировка с помощью стандартных программ

Многие, у кого есть планшет или мобильное устройство с операционной системой Андроид, не знают методы блокировки телефона без наличия дополнительных программ. А защищать свои личные данные нужно всем, чтобы злоумышленники не воспользовались ими. Чтобы поставить блокировку без дополнительных приложений, нужно зайти в настройки устройства и в выбранном меню нажать на «безопасность». Есть три способа блокировки устройства:

Многие, у кого есть планшет или мобильное устройство с операционной системой Андроид, не знают методы блокировки телефона без наличия дополнительных программ. А защищать свои личные данные нужно всем, чтобы злоумышленники не воспользовались ими. Чтобы поставить блокировку без дополнительных приложений, нужно зайти в настройки устройства и в выбранном меню нажать на «безопасность». Есть три способа блокировки устройства:- Первый способ — это стандартный ПИН-код. Если вы решили остановиться на этом виде безопасности, то нужно в данном меню выбрать его и заполнить поля, следуя подсказкам.

- Второй способ — это графический рисунок, который выбирают чаще всего, поскольку он более новый. Для установки нажмите на него и выберите рисунок, который хотите, соединяя точки между собой.

- Третий способ — это блокировка устройства между ПИН-кодом и графическим рисунком.

Данные способы блокировки подходят для общей защиты планшета, мобильного устройства. Когда требуется защитить определенную папку, то здесь уже не обойтись без дополнительных приложений.

В операционной системе Андроид не встроена такая функция. Для установки приложения для защиты телефона лучше всего использовать Play Market.

Вернуться к оглавлению

Вернуться к оглавлениюПрограмма Smart AppLock

Чтобы защитить личные данные, такие как смс, фото, видео, рекомендуют установить именно эту программу. Для этого надо подключиться на этом устройстве к интернету. Когда подключение произошло, нужно зайти в Play Market, он имеется на каждом телефоне с системой Андроид, и ввести в строку поиска название Smart Applock. Существуют и другие программы для защиты устройства, но это усовершенствованная и бесплатная версия.

После установки программы следует запустить ее. После открытия вы увидите в верхнем правом углу знак плюса. Далее стоит определиться, какие приложения хотите защитить. Определившись, поставьте галочки возле них и нажмите «Save». После этого потребуется нарисовать графический ключ, который будет высвечиваться каждый раз, когда кто-нибудь попытается зайти в эту папку.

Если вы забыли пароль, есть возможность его восстановить. При большом количестве неверного ввода, внизу экрана можно будет увидеть кнопку «Восстановить пароль». При нажатии на нее программа запрашивает методы, каким образом хотите восстановить пароль. Можно восстановить с помощью секретного вопроса, e-mail. Если выбрали первый вариант, то стоит всего лишь ответить правильно. При выборе второго варианта на указанный адрес электронной почты придет письмо с резервным паролем, который нужно ввести для восстановления.

Совсем недавно вышла новая версия приложения под названием Smart AppLock 2. В этой версии добавлены новые возможности. Установив ее, пользователи смогут блокировать входящие звонки, пользоваться приложениями социальных сетей, наслаждаться новым дизайном. А также блокировка Google Play имеет защиту установки/удаления программ от детей и много чего другого, не менее полезного. Эти обновления дополняют предыдущую версию.

Если вы не желаете потерять все данные, то стоит установить менеджер паролей, который обеспечит хранение, к примеру, имен пользователей в социальных сетях, паролей в зашифрованной базе данных.

Менеджер паролей обеспечивает автоблокировку, установку пароля, очистку буфера обмена и многое другое.

proantab.ru

Автоматическая смена паролей пользователей с помощью SMS PASSCODE Password Reset

SMS PASSCODE Password Reset - это дополнительный (необязательный) компонент комплекса SMS PASSCODE, который обеспечивает возможность безопасной смены паролей Active Directory самими пользователями, без участия службы технической поддержки.

Для того, чтобы воспользоваться Password Reset, потребуются отдельные лицензии для каждого из пользователей, использующих услугу по автоматической смене пароля. Впрочем, в обязательный стартовый лицензионный пакет уже входит 5 лицензий на Password Reset, так что любой обладатель лицензии на SMS PASSCODE 7.x уже имеет пять лицензий, чтобы как минимум иметь возможность опробовать продукт. Разумеется, можно также получить пробную версию Password Reset для тех, кто еще не стал клиентом SMS PASSCODE.

Архитектура Password Reset

Password Reset состоит из двух основных компонентов: веб-сайт, на котором происходит смена пароля, и системная служба (Back-end), которая осуществляет эту смену. Поскольку чаще всего смена пароля наиболее актуальна для удаленных пользователей, веб-сайт Password Reset необходимо выносить в DMZ или иным образом публиковать на межсетевом экране. В этом смысле рекомендуется разделить эти два компонента (службу и сайт) и установить сайт на внешний веб-сервер, доступный всем пользователям извне, а службу установить на внутренний сервер, обеспечив соответствующими настройками связь между этими компонентами.

В простейшем же варианте можно установить оба компонента на один сервер.

Установка Password Reset

Рассмотрим самый простой в тестировании вариант установки: все компоненты SMS PASSCODE располагаются на одном и том же сервере. Разумеется, в реальных условиях это чаще всего не так: компоненты распределяются по разным серверам, а связь между ними обеспечивается по определенным, задаваемым портам.

Для установки Password Reset вам не потребуется отдельный установочный файл. Все необходимые компоненты находятся в едином установочном файле, который вы получите или с постоянной приобретенной лицензией, или при получении пробной лицензии.

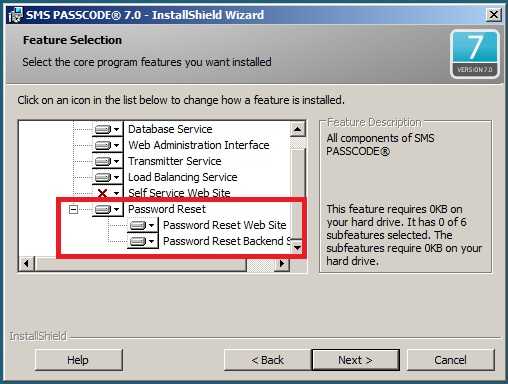

После запуска установочного файла на этапе выбора устанавливаемых компонентов выберите Password Reset Web Site и Password Reset Backend Service. Обратите внимание, что эти компоненты не устанавливаются по умолчанию. Далее установка осуществляется стандартно, аналогично тому, как устанавливается SMS PASSCODE без Password Reset. Вам только потребуется указать папку, куда установить Password Reset и порт, на котором будет работать веб-сайт (по умолчанию 5000). Веб-сайт Password Reset базируется на Microsoft IIS, поэтому необходимо заранее установить соответствующую роль сервера (веб-сервер).

Что нам потребуется для тестирования?

- Учетная запись Active Directory, от которой будет производиться смена пароля пользователей. Необходимость иметь такую учетную запись вытекает из той логики, по которой работает Password Reset: при получении запроса на изменение пароля системная служба обращается к контроллеру домена и запрашивает изменение пароля пользователя. Следовательно служба должна иметь соответствующие права и полномочия.

- Сертификат SSL. Доступ к сайту для изменения паролей может осуществляться только с защитой трафика и по протоколу HTTPS, Поэтому потребуется как минимум само-подписанный сертификат SSL, который можно сделать за несколько минут из интерфейса IIS.

- Тестовая учетная запись пользователя, для которого мы будем менять пароль.

Второй и третий пункт вряд ли вызовет затруднение, а по первому вам потребуется выполнить следующие действия.

- Создайте учетную запись Active Directory с минимально необходимым набором прав (этой записи не потребуется например осуществлять вход на сервер с консоли).

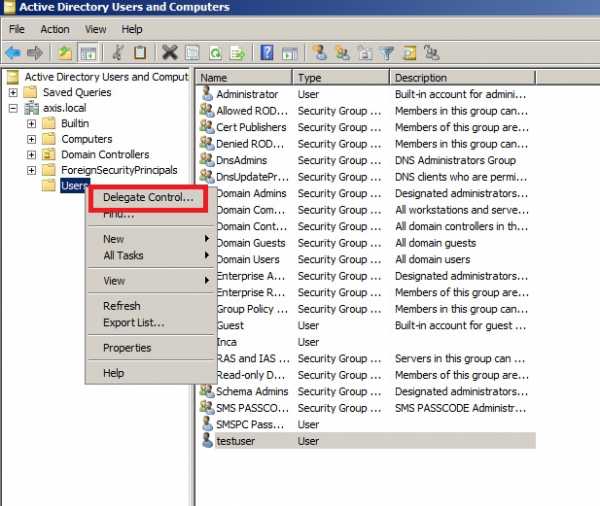

- В оснастке Active Directory Users and Computers выберите узел, который содержит тех пользователей, для которых необходимо изменять пароль. Это может быть какой-либо OU или, как в нашем самом простом случае, все пользователи сразу. После этого выберите пункт Delegate Control.

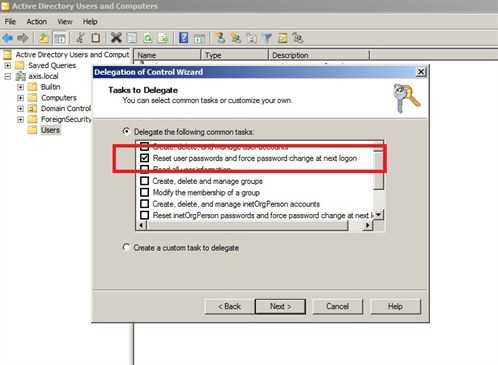

- Укажите учетную запись, которую вы создали на первом этапе, и перейдите к этапу выбора разрешаемых действий. Там вам необходимо выбрать пункт Reset user passwords and force password change at next logon.

- Подтвердите новые права для этой учетной записи.

Настройка в SMS PASSCODE Configuration Tool

- Откройте утилиту настройки Configuration Tool (ярлык на нее есть в программной группе SMS PASSCODE).

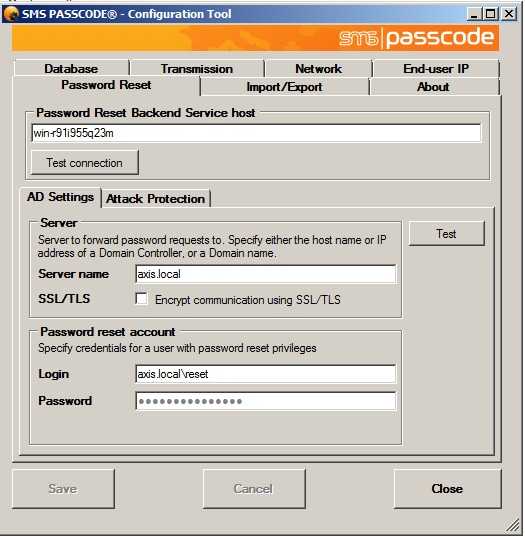

- Перейдите на вкладку Password Reset и убедитесь в том, что в качестве Password Reset Backend Host указан данный локальный компьютер.

- На той же вкладке в поле Server name укажите IP-адрес или имя компьютера контроллера домена или сам домен (если вы оставите поле пустым, то будет выбран тот домен, к которому присоединен данный сервер).

- В пункте Password reset account укажите учетную запись, которую вы создали с правом менять пароли пользователей.

Настройка в веб-интерфейсе администрирования SMS PASSCODE

Будем исходить из того, что, пользуясь другими инструкциями и нашими рекомендациями, вы уже настроили отправку одноразовых паролей с помощью SMS или другими методами. В этом случае нам необходимо сделать всего две вещи:

- Создать в SMS PASSCODE тестового пользователя, пароль которого будет меняться.

- Указать для него Personal passcode.

Для чего все это делается? Создавать пользователя в базе данных SMS PASSCODE в принципе необязательно, если у вас уже настроена интеграция SMS PASSCODE с Active Directory и программа "знает" обо всех интересующих вас пользователях, включая их номер мобильного телефона (SMS PASSCODE должен "знать", куда отправлять SMS). В самом простейшем варианте, когда все пользователи заносятся в базу данных вручную, мы просто добавляем его и указываем номер телефона и учетную запись Active Directory. Должно получить примерно так:

Второе - это Personal passcode. Логика работы Password Reset требует минимальной аутентификации пользователя до того, как он получит SMS с одноразовым кодом. Этой минимальной аутентификацией является наличие Personal passcode. Можно назвать это простым PIN-кодом, который не даст доступа ни к каким серьезным ресурсам, а потому может состоять из всего четырех цифр, что очень легко запомнить пользователю.

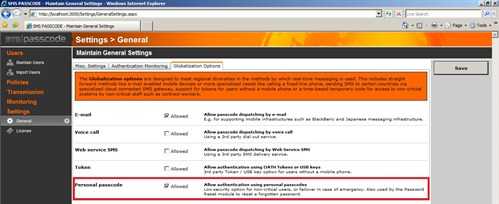

Так как же его задать для пользователя? Во-первых, необходимо включить такую возможность в принципе. Это делается в глобальных настройках:

После этого возвращаемся к списку пользователей и открываем свойства нужного нам пользователя (в реальных условиях обычно для этой процедуры используется сайт самообслуживания SMS PASSCODE, где при самостоятельной регистрации пользователь задает этот Personal passcode).

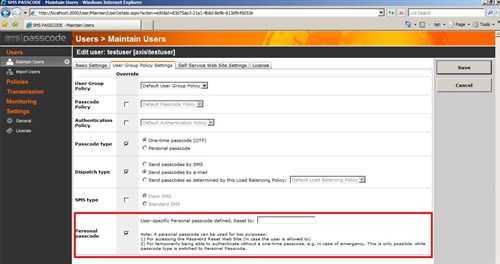

Задайте Personal passcode как показано на иллюстрации ниже:

Настройка веб-сайта изменений пароля

Осталось всего лишь настроить веб-сайт IIS. Сайт уже создан при установке SMS PASSCODE, поэтому осталось лишь обеспечить возможность доступа к нему по HTTPS (что является обязательным требованием). Для этого откройте утилиту IIS Manager и найдите сайт SMS PASSCODE Password Reset.

После этого откройте раздел Bindings и убедитесь, что там есть только привязка к HTTP по протоколу 5000. Этого недостаточно для работы, поэтому добавляем привязку HTTPS (можно оставить порт 443 или поставить любой другой) и указываем на предварительно созданный сертификат SSL (например, самоподписанный).

Тестирование системы

Пришло время попробовать сменить пароль нашего тестового пользователя. Для этого зайдем на веб-сайт по протоколу HTTPS и, если мы все сделали правильно, то увидим примерно следующую страницу:

Язык сайта выбирается автоматически на основе языка, указанного в веб-браузере.

- Укажите учетную запись пользователя, пароль которой нужно изменить.

- Укажите Personal passcode.

- Дождитесь получения одноразового кода на мобильный телефон (или, например, на Email, если выбран этот способ доставки кода).

- Введите код.

- Смените пароль.

- Дождитесь подтверждения успешной смены пароля.

Возможные проблемы

В подавляющем большинстве случаев, если что-то не работает в SMS PASSCODE, нужно посмотреть в лог SMS PASSCODE, вернее сразу в несколько отдельных лог файлов с помощью Microsoft Event Viewer.

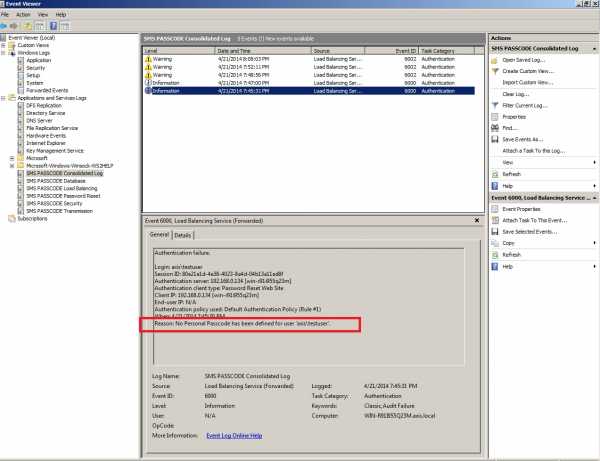

Вот к примеру, что произойдет, если вы забудете задать Personal passcode для пользователя:

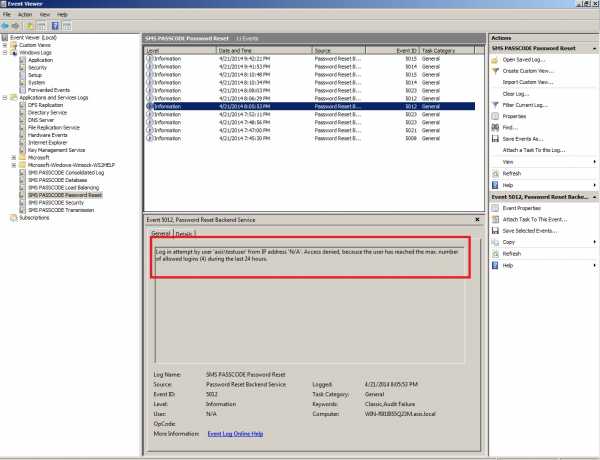

Если вы слишком много раз пробовали сменить пароль, а у вас не получилось и не получается до сих пор, проверьте лог SMS PASSCODE Password Reset. Вполне вероятно, что вы исчерпали лимит на количество неудачных попыток входа и учетная запись была заблокирована. В лог-файле это может выглядеть так:

Если это произошло, то перезапустите системную службу SMS PASSCODE Password Reset и учетная запись будет разблокирована.

www.smspasscode.ru

Совсем недавно SMS подтверждение являлось самым безопасным способом осуществления транзакции. Но, мошенники уже освоили такую степень защиты и на данный момент она порядком устарела. Об этом сообщили из Минкомсвязи. Глава компании объяснил пользователям, как обезопасить себя от рук мошенников.  Устаревший способ защиты Устаревший способ защиты Онлайн расчет стал настолько удобным, что ним пользуется все больше людей. Этим пользуются мошенники, которым перехват SMS-кода обыденное дело. Минком советует использовать новые технологии, такие как генератор одноразовых паролей, чтобы обезопасить приложение для телефона, через который будет осуществляться вход в личный кабинет. Онлайн-банки отсылают SMS-код пользователям, для подтверждения их входа в личный кабинет. Если мошеннику удастся перехватить его, то он может попасть в кабинет и осуществлять операции от имени владельца. Он может совершать покупки, переводить деньги на другие счета и карточки. Если мошеннику не удается перехватить SMS-код, то он может позвонить жертве и, представившись сотрудником банка, разузнать необходимый ему код. В редких случаях, злоумышленник прикидывается владельцем сим-карты и, позвонив оператору связи, просит заменить карту. Для выполнения данной процедуры необходима подделка паспорта. И если ему это удастся, он сможет деактивировать Sim-карту в телефоне жертвы и все смс, придут не на старый номер, а на новый номер мошенника.  Пять способов защиты Пять способов защиты Чтобы не стать жертвой хакера, достаточно соблюдать 5 важных правил:

|

www.winblog.ru

Миф №86 «Одноразовые коды по SMS спасают от несанкционированного перевода денег со счета»

Алексей Лукацкий - менеджер по развитию бизнеса Cisco Systems

С тех пор как мобильный телефон стал такой же обязательной составляющей практически любого гражданина России, механизм коротких сообщений (SMS) стал активно внедряться в банковские технологии. Как правило, он используется для уведомления клиента банка о различных операциях, проведенных по его счетам, т.е. SMS используется в качестве инструмента информирования. Однако есть банки, и их число становится все больше, которые начинают более активно вовлекать SMS-технологии во взаимодействие с вкладчиками. В частности, достаточно активно используется механизм отправки по SMS одноразовых кодов (TAN-кодов) на совершаемые, например, через Интернет-банк, транзакции. Вот как, например, этот механизм описывается на сайте Альфа-банка: «Одноразовый пароль необходим для осуществления операций в интернет-банке «Альфа-Клик». Для получения одноразового пароля необходим мобильный телефон, номер которого был указан Вами при подключении услуги «Альфа-Клик». После ввода всех необходимых платежных данных, система предложит ввести одноразовый пароль для совершения операции. Для получения одноразового пароля нужно нажать на кнопку «Получить пароль», пароль будет доставлен SMS-сообщением на Ваш мобильный телефон. После получения SMS проверьте правильность реквизитов платежа, указанных в тексте сообщения, введите пароль и нажмите кнопку «Отправить».

Считается, что если злоумышленник еще в состоянии получить доступ к стандартным имени и паролю пользователя, то перехватить одноразовый код, переданный лично клиенту банка на его мобильный телефон, невозможно; как по причине технической сложности этой задачи, так и по причине недолговечности одноразового TAN-кода (срок жизни - несколько минут). Насколько эти выводы обоснованы?

Как и в предыдущих мифах, я предпочитаю рассматривать проблему комплексно, а не с точки зрения закрытия одной-двух угроз. Поэтому мы рассмотрим не столько сам механизм аутентификации с помощью одноразовых паролей, который достаточно надежен, а всю схему осуществления отправки одноразового кода по SMS. Именно такой взгляд на SMS-банкинг позволит выявить его слабые места и понять, что мало внедрить решение от именитого вендора; надо еще продумать и множество других аспектов обеспечения безопасности.

Элементов в этой схеме немало. Первый – это банк, который отправляет SMS своему клиенту. Он может это делать либо напрямую через подключенных к нему операторов связи (для банков с большим потоком SMS-сообщений), либо через специализированного оператора SMS-услуг (например, ZANZARA). Технически отправка также может осуществляться одним из нескольких способов:

- Установка GSM-модема. Банковское приложение отправляет SMS-ки как обычный мобильный телефон.

- XML-интеграция. Доработанное банковское приложение отправляет специально сформированный XML-запрос по протоколу HTTP(S), который на стороне оператора SMS-услуг транслируется в короткое сообщение клиенту банка.

- Шлюз к СУБД. Банковское приложение передает информацию через шлюз к СУБД, предоставленный оператором SMS-услуг, через стандартный API, существующий в Oracle, MS SQL и т.п. Данный шлюз по защищенному каналу передает информацию оператору, который и транслирует ее в SMS.

- Использование SMPP. Банковское приложение отправляет информацию через специализированный протокол отправки сообщений в сетях операторов связи. Подключение может осуществляться как с SMS-центру оператора связи, так и к оператору SMS-услуг.

Угрозы на данному уровне очевидны – персонал банка, осуществляющий несанкционированные действия, или встраивание в банковское приложение вредоносного программного обеспечения. Считать эту угрозу неактуальной только по той причине, что таких фактов еще не известно, неразумно. Как минимум по той причине, что аналогичные инциденты в российской банковской практике уже были. Например, когда сотрудник ИТ-подразделения Росбанка встроил в банковскую систему собственную программу и незаконно снимал со счетов клиентов деньги.

Второй и третий элементы данной схемы – это оператор мобильной связи и оператор SMS-услуг (может отсутствовать, если банк напрямую подключается к мобильному оператору). Если на участке от банка до оператора одноразовый пароль защищен (по крайней мере я на это надеюсь), то в SMS-центре информация хранится в открытом виде в течение небольшого интервала времени (обычно 3-7 дней максимум). Как известно самым уязвимым звеном в любой системе безопасности является человек и на данном участке это проявляется в полной мере. Немного получающие операторы СМС-центров могут за вознаграждение передавать нужную информацию злоумышленникам достаточно оперативно. Разумеется, таких «кротов» выслеживают и увольняют с работы, но сбрасывать со счетов такую угрозу нельзя. Мои коллеги из служб безопасности банков считают эту угрозу вполне реальной и более приоритетной, чем, например, угрозу перехвата SMS по радио-каналу, рассматриваемую далее.

Сейчас по телевизору идет активная реклама т.н. смс-перехватчиков, которые якобы могут перехватывать все короткие сообщения, интересующего вас абонента. Надо сразу заметить, что это мошенничество, которое замаскировано под игру. Суть его заключается в установке на ваш компьютер программы, которая и будет получать «шпионские данные». Если не принимать в расчет, что эта программа обычно является троянским конем (крадущим ваши персональные данные или делающим из вашего компьютера участника ботнета), то она получает заранее подготовленные «шокирующие» сообщения, не имеющие ничего общего с реальным SMS-трафиком.

Другой пример SMS-перехватчика заключается в установке специальной программы на сам телефон клиента банка. Пример такой программы существует у компании IntelSpy. Незаметно установленная программа копирует все пришедшие или отправленные SMS-сообщения и передает и по GPRS на специальный сервер, к которому и подключается пользователь IntelSpy. Другой пример аналогичной программы называется Mobcontrol. Данная угроза вполне реальна, но воспользоваться перехваченными SMS можно и не успеть.

Можно ли перехватить SMS с помощью специального радиооборудования? Можно. Стоимость такого оборудования измеряется не одной тысячей долларов, но технически данная задача не является сложной. Но дальше возникает вопрос, что делать с перехваченным сообщением? Ведь по заявлениям многих операторов мобильной связи весь сотовый трафик шифруется. Начну с того, что шифруется он не всегда. Например, во время массовых мероприятий, с целью снижения нагрузки на оборудование мобильной связи, шифрование может быть отключено. Так, например, было сделано во время празднования 300-летия Санкт-Петербурга. Шифрование может быть отключено по требованию правоохранительных органов (вспомните Норд-Ост). В местах пребывания Президента России также может быть отключено шифрование мобильной связи по требованию охраны главы государства, обеспечивающей его безопасности. Ну и конечно пресловутый СОРМ, позволяющий правоохранительным органам получать доступ к переговорам интересующих их абонентов.

Если же SMS-сообщения зашифрованы, то можно ли что-то предпринять злоумышленнику в этом случае? Оказывается можно. Алгоритм A5/1, который используется в GSM-сетях, уже давно не является стойким к криптоанализу, о чем эксперты говорили очень давно. Но такой анализ был достаточно дорогостоящим и доступным не всем. И вот 29-го декабря 2009-го года в «Нью-Йорк Таймс» была опубликована заметка о том, что немецкий криптолог Карстен Нол на 26-й конференции Chaos Communications Congress продемонстрировал взлом алгоритма A5/1. Если раньше на взлом уходило несколько недель, то Нол показал, как уменьшить этот интервал до нескольких часов (модернизировав метод Нола немецкая хакерская группа Chaos Computer Club обещала в ближайшее время опубликовать методику расшифровки мобильных переговоров и SMS в реальном режиме времени). Часто звучащие рекомендации экспертов перейти на алгоритм A5/3 вызывают отторжение у Ассоциации GSM в связи с высокой стоимости перехода на него. Да и по стойкости и этого алгоритма в январе этого года был нанесен удар. Три исследователя - Орр Данкельман, Натан Келлер и Ади Шамир (буква S в аббревиатуре алгоритма RSA связана с фамилией именно Шамира), опубликовали доклад, демонстрирующий метод атаки на A5/3. В ходе эксперимента время дешифрования заняло менее 2-х часов. От своего коллеги я услышал еще один интересный вариант взлома нестойких алгоритмов шифрования – привлечь к этому ботнет, который за счет большого количества распределенных «участников» может существенно ускорить процесс дешифрования.

Все вышеперечисленные угрозы достаточно интересны, но необходимо учитывать, что срок жизни одноразового кода составляет 10-15 секунд. За это время злоумышленники должны его перехватить, расшифровать (или дешифровать) и использовать при доступе к Интернет-банку жертвы. Это очень небольшой интервал времени. Но есть еще один элемент в данной схеме, который не «подвластен» банку и оператору мобильной связи и при этом доступ к нему может свести всю защиту «на нет». Это мобильный телефон, получающий короткие сообщения с одноразовыми кодами. Злоумышленник может пойти тремя путями – клонировать телефон, украсть телефон или… вот про «или» мы поговорим в самом конце. А пока перейдем к клонированию.

Клонирование сим-карт… Как много слухов и откровенных спекуляций ходит на эту тему. Надо сразу заметить, что данную угрозу при анализе защищенности SMS-банкинга рассматривать не стоит вовсе (на современном этапе развития защитных и хакерских технологий). Относительно легко клонировались только старые SIM-карты; с современными такой фокус уже не проходит. Да и как незаметно получить доступ к симке на время ее клонирования тоже не совсем понятно. Владелец телефона сразу заметит пропажу и сообщит об этом оператору мобильной связи, который должен сразу эту карту заблокировать. Правда, в этом случае тоже есть нюансы, о которых нужно помнить, но принимать в расчет не стоит. Например, клиент банка не имеет возможности сообщить о краже SIM-карты по причине нахождения в самолете или в ином недоступном месте. У злоумышленников есть несколько часов, чтобы провернуть свое дело. Вариант с удержанием клиента банка в заложниках мы по понятной причине не рассматриваем (как говорят специалисты, данная угроза является неактуальной).

И вот тут мы подходим к самой последней, но достаточно реальной угрозе, имеющей очень много с клонирование сим-карты… но с клонированием легальным. Суть мошенничества проста – с ней столкнулся Альфа-Банк в марте прошлого года. Злоумышленники с фальшивыми доверенностями обратились в офисы МТС и Мегафона соответственно с заявлением о перевыпуске SIM-карт. Персонал операторов мобильной связи ничего не заподозрил и выдал мошенникам новые SIM-карты, к которым и были привязаны комплекты одноразовых кодов и паролей в Альфа-Банке; после чего, используя получаемые по SMS одноразовые коды, злоумышленники перевели на подставные счета несколько десятков тысяч рублей.

На сайте Альфа-банка есть такая рекомендация: «В случае возникновения трудностей с получением одноразового пароля, Вам потребуется проверить номер мобильного телефона, указанный в системе Банка. Для этого нужно позвонить в Телефонный центр «Альфа-Консультант» по телефону в Москве +7 (495) 78-888-78 или 8 (800) 2-000-000 (для бесплатного звонка из регионов России). Если указанный Вами номер окажется неверным, необходимо изменить его самостоятельно при помощи любого банкомата в отделениях Альфа-Банка или через сотрудника Альфа-Банка». Однако для описываемой угрозы данный совет не работает. Т.к. злоумышленники вполне официально получили новую сим-карту, то первоначальная сим-карта клиента банка блокируется и он не может пользоваться своим телефоном. Пока еще он дойдет до ближайшего офиса сотового оператора и выявит факт мошенничества… В случае с Альфа-банком это произошло только через несколько дней. Этого времени достаточно, чтобы обчистить весь счет жертвы. Возникает вопрос, а как злоумышленники узнали логин и пароль доступа вкладчика? Вот как раз это делается достаточно «просто» - существует множество способов кражи, перехвата или подбора идентификационных данных, многие из которых мы уже рассматривали в предыдущих мифах. В данной угрозе мы уже никак не скованы временными рамками (или практически не скованы) и у злоумышленника есть достаточно времени, чтобы подчистую обчистить Интернет-счет клиента банка и успеть обналичить полученные преступным путем деньги.

А сейчас я хотел бы вновь вернуться к уровню банка. Ведь пока мы рассмотрели только цепочку по передаче SMS от банка до клиента. У нас же остается еще одна операция, которая тоже может представлять интерес для злоумышленников, – речь идет о вводе одноразового кода, полученного по SMS, в Интернет-банке. Существуют примеры подмены реквизитов перевода средств именно в момент нажатия пользователем кнопки «Оплатить». Так, например. действует троянец URLzone, который мы будем рассматривать в одном из следующих мифов.

Мы рассмотрели все элементы, участвующие в передаче одноразовых кодов от банка до его клиента. И на каждом из участков есть пробелы в безопасности. Где-то это маловероятные угрозы, а где-то прямо-таки зияющие дыры в защите. Разумеется, не все из них можно «поставить на поток», но как показал последний описанный пример с Альфа-банком достаточно одного пробела в системе безопасности и злоумышленники могут получить несанкционированный доступ к счету ничего не подозревающего клиента. И если многие угрозы носят технический характер и могут быть также устранены с помощью технических мер, то что делать если мошенник по фальшивой доверенности получил у оператора новую симку и стал получать все уведомления на свой телефон? С проникновением SMS-технологий в банковский сектор опасность этой угрозы может только возрасти.

bankir.ru

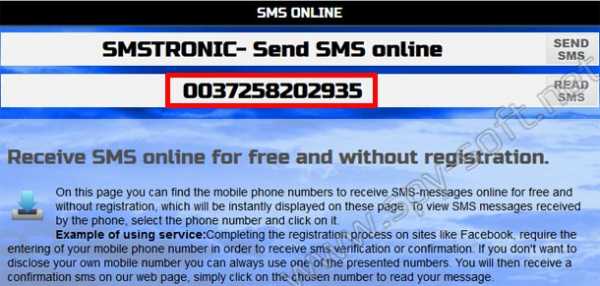

Виртуальный номер для приема СМС БЕСПЛАТНО БЕЗ РЕГИСТРАЦИИ

Как получить смс онлайн через интернет?

Для приема смс онлайн существуют специальные сайты, которые предоставляют специальный виртуальный номер, на который вы можете получить смс сообщение. Все представленные в этом обзоре сайты бесплатные и не требуют регистрации. Я расскажу о лучших на мой взгляд сервисах для получение смс онлайн и о том, как ими правильно пользоваться.

Данная статья будет постоянно обновляться, чтобы не терять свою актуальность. Поэтому если вы знаете другие сервисы предоставляющие виртуальный номер для приема смс, скиньте ссылку в коменты. Я имею ввиду что-то дельное и полезное для пользователей, а не реклама какого-то го###о-сайта!

Кстати, существуют аналогичные сервисы для получения электронной почты. Такие сайты предоставляет временный почтовый ящик, которые в связке с хорошим анонимным прокси или vpn могут надежно скрыть информацию об отправителе, т.е. о вас. О таких сервисах мы писали в статье «Одноразовая почта». Не забывайте, что отправка электронной почты дает возможность получателю узнать о вас много важной информации, такой как: определение IP-адреса, местоположения и т.д., подробно об этом мы писали в статье «IP адрес по электронной почте»Виртуальный номер для приема СМС

В каких случаях может понадобится виртуальный номер для приема смс? Есть много разных ситуаций. Получение смс онлайн может использоваться в первую очередь для улучшения анонимности. Используя виртуальные номера пользователь может избежать слежки в сети интернет. Вот примеры использования сервисов приема смс сообщений.

- Для получения смс подтверждение онлайн.

- Смс онлайн через интернет можно использовать при регистрации в социальных сетях, одноклассники, вконатке и т.д.

- Также прием смс онлайн может понадобится при регистрация почтовых ящиков.

Виртуальный номер без регистрации

В данной главе я расскажу об онлайн-сервисах, которые не требуют регистрации. Этими сайтами можно пользоваться, когда необходимо быстро и бесплатно получить смс онлайн. Посылать смс на такие виртуальные номера можно только в том случае, когда в нем не содержатся никакие чувствительные данные.

Чувствительными данными для меня не является код активации или пароль с логином до тех пор, пока не указанна ссылка или название сайта с которого было отправлено смс. Эта информация может быть не только в видимой части письма, но и в технических заголовках (RFC заголовки) письма. Мы рассказывали об этом в статье «Как по почте узнать IP». Ссылка была выше.

Вот пример того, как нельзя использовать виртуальный номер без регистрации. Пароль и логин какого-то бедолаги я замылил, как-то не хочется участвовать в вашем взломе.

Многие не очень продвинутые пользователи не учитывают, то о чем я говорил выше и такими не обдуманными действиями теряют доступ к своими и чужим аккаунтам. Поэтому если покопаться на подобных сайтах можно найти много чего съедобного. Но не забывайте, что использование чужих данных для авторизации тоже в каком-то смысле взлом. А как вы знаете, за взлом в любой стране законом предусмотрен срок.

Sellaite

Начнем с сайта Sellaite. Данный сайт позволяет бесплатно получить смс онлайн, используя один из свободных на тот момент номеров.

Сервис не требует регистрации. Для получения смс онлайн перейдите на страницу сайта и нажмите на доступный номер.

Имейте ввиду предоставляемый номер для смс может в любой момент сменится. Поэтому регистрируйте на него только то, что не потребует будущего подтверждения и привязки к номеру.

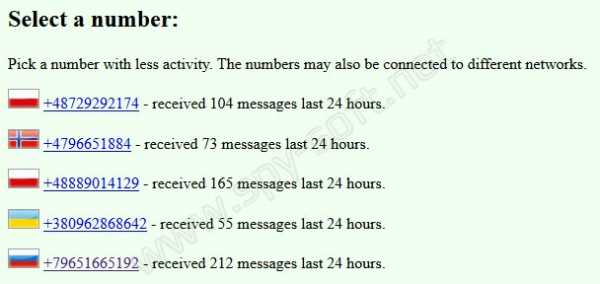

Receive-SMS-Online

Следующий сайт называется Receive-SMS-Online. Среди возможных виртуальных номеров часто попадаются Русские и Украинские. Что может очень полезно для нашей аудитории.

Для получения смс не требуется регистрация. Заходим выбираем номер и посылаем смс.

Это еще один общий публичный виртуальный номер для приема sms, так что с ним те же правила что и с первым сервисом.

Это еще один общий публичный виртуальный номер для приема sms, так что с ним те же правила что и с первым сервисом.

FreeOnlinePhone

FreeOnlinePhone — сайт предоставляет онлайн номера для получения смс. Русских номеров не замечено, но не смотря на это сайт работает стабильно.

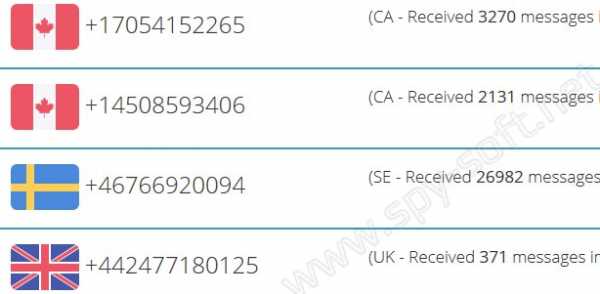

ReceiveSMSOnline

ReceiveSMSOnline — еще один сервис который предлагает виртуальный номер бесплатно. На момент написания статьи сервис предоставлял только Британские и Американские виртуальные номера, хотя в описании говорится еще как минимум о двух странах: Канада и Швеция.

Виртуальный номер бесплатно

Виртуальный номер бесплатноВо время тестирования данного сервиса были задержки. С одного источника смс шла примерно 20 минут, с другого около 30.

Receive-SMS

Receive-SMS еще один сайт предоставляющий виртуальный номер для приема СМС бесплатно и без регистрации.

Кроме бесплатного виртуального номера, предлагает продажу номеров. Цена за один номер на один месяц 9$.

ReceiveFreeSMS

Следующий сервис — ReceiveFreeSMS. Предлагает виртуальный номер бесплатно. И не номер, а целую кучу виртуальных номеров разных стран.

Бесплатный прием смс

Бесплатный прием смсЭто лучший сервис на мой взгляд. Буду молится за его здравие, надеюсь он еще долго проживет и порадует анонимов.

Имейте ввиду. Некоторые крупные сайты определяют виртуальный номер и отказываются посылать на него смс. Это происходит крайне редко, но бывает. Так что если не получается получить смс на определенный номер или вообще на какой-то сервис, то не стоит расстраиваться, пробуйте другой. Также стоит учитывать тот факт, что виртуальные номера не долговечны и имеют тенденцию часто меняться.

Вот вроде и все. На самом деле я хотел дополнить этот список еще другими сайтами для приема смс онлайн через интернет, которые хоть и требуют регистрации, но имеют более богатый функционал. Но статья немного затянулась, и я решил что продолжение будет в другой статье. Так что подписывайтесь на паблики в соцсетях чтобы не пропустить.

www.spy-soft.net